Hướng dẫn Sử dụng Tool Scan & Detect Malware lỗ hổng React2Shell

Nhằm hỗ trợ cộng đồng quản trị viên hệ thống, VPSRE chia sẻ đến bạn công cụ quét malware chuyên dụng dành cho các server nghi ngờ dính lỗ hổng React2Shell. Công cụ này giúp bạn kiểm tra nhanh chóng (Quick Scan) xem máy chủ có đang tồn tại các tiến trình đáng ngờ, hoặc mã độc có đang ẩn mình trong mã nguồn và file hệ thống hay không.

1. Hướng dẫn cài đặt và thực thi

Bước 1: Tải và chạy Script quét tự động

Bạn chỉ cần chạy duy nhất một dòng lệnh dưới đây trên máy chủ (SSH):

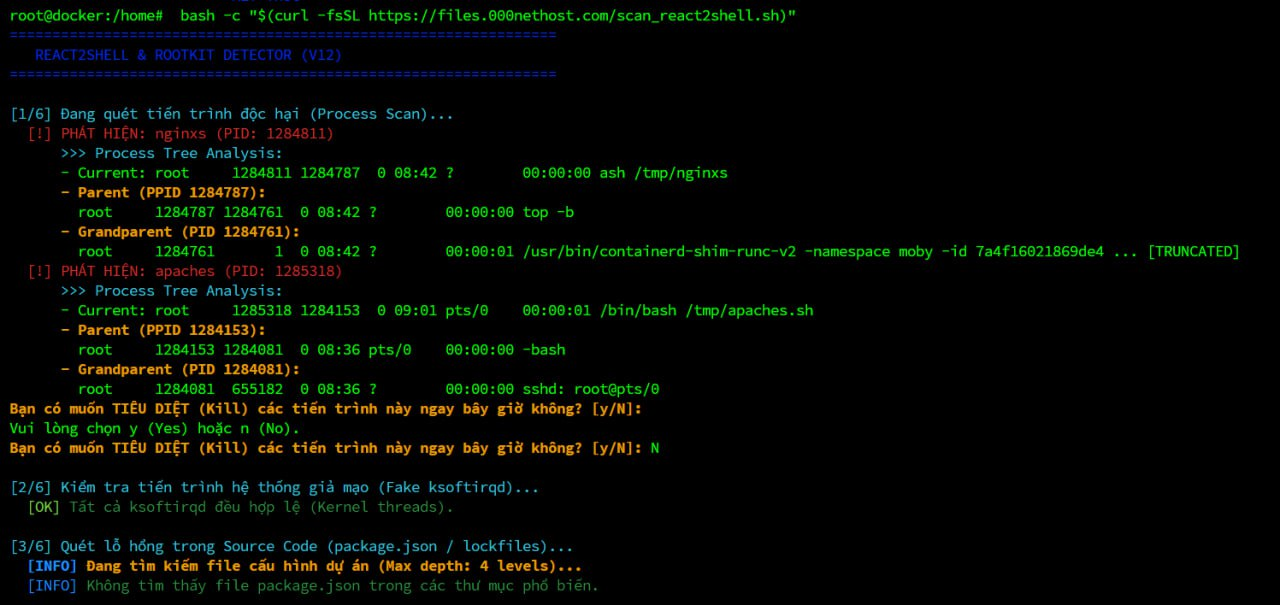

bash -c "$(curl -fsSL https://files.000nethost.com/scan_react2shell.sh)"Lệnh trên sẽ tự động tải file script từ máy chủ lưu trữ và kích hoạt ngay tiến trình quét.

🔗 Link gốc file script: https://files.000nethost.com/scan_react2shell.sh

2. Giải thích chi tiết tiến trình quét (Step-by-step)

🔍 [1/6] Quét tiến trình độc hại (Process Scan)

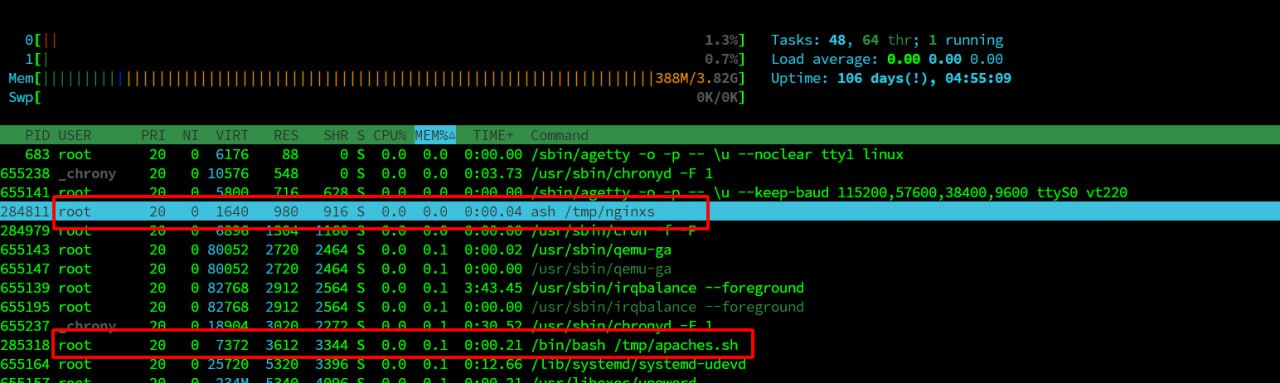

Hệ thống sẽ liệt kê các tiến trình đang chạy. Trong ví dụ dưới đây, script phát hiện 2 tiến trình bất thường chạy dưới quyền root:

- Tiến trình 1:

nginxs(PID: 1284811)Đang chạy từ file:/tmp/nginxs.⚠️ CẢNH BÁO: NGINX chính thống không bao giờ chạy từ thư mục /tmp/. Parent process làash(shell tối giản) – dấu hiệu điển hình của Malware. - Tiến trình 2:

apaches(PID: 1285318)Đang chạy từ file:/tmp/apaches.sh.⚠️ CẢNH BÁO: Đây không phải Apache thật, hacker cố tình đặt tên giống để ngụy trang.

👉 Kết luận: Đây là 2 tiến trình của Malware đang chạy ẩn. Bạn có thể nhấn y để kill (diệt) ngay hoặc n để bỏ qua.

🔍 [2/6] Kiểm tra Fake Kernel Threads

Tool sẽ rà soát các tiến trình giả mạo hệ thống thường thấy như:

[ksoftirqd][crypto][netns]

Nếu kết quả trả về trống (như hình minh họa) nghĩa là tạm thời an toàn ở bước này.

🔍 [3/6] Scan Source Code (package.json & lockfiles)

Tool sẽ tìm file package.json trong dự án để phân tích sự hiện diện của mã độc.

Nếu thông báo “Không tìm thấy”, có nghĩa là mã độc chưa xâm nhập vào source code hoặc code không nằm trong container này.

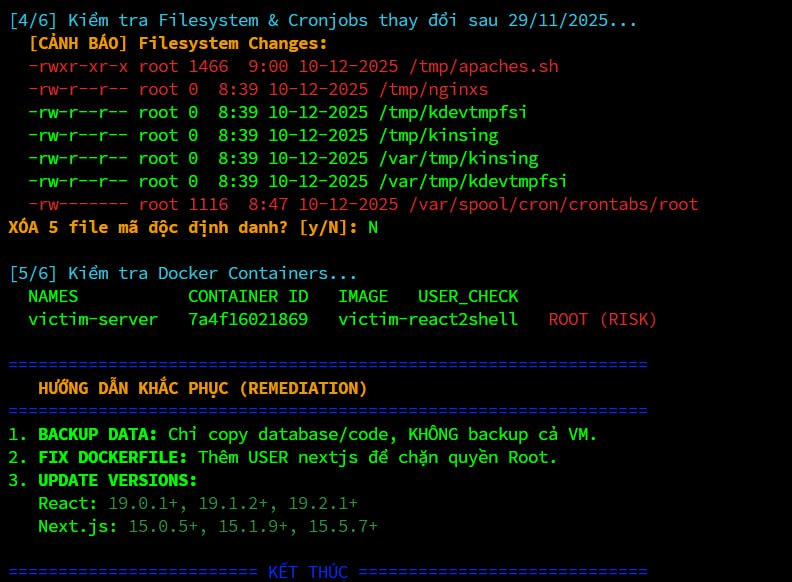

🔍 [4/6] Kiểm tra Filesystem & Cronjobs

Đây là bước quan trọng nhất. Script sẽ quét các thư mục tạm (temp) và phát hiện các file khả nghi:

/tmp/apaches.sh /tmp/nginxs /tmp/kdevtmpfsi /tmp/kinsing /var/tmp/kdevtmpfsiPhân tích:

- Kinsing (kdevtmpfsi): Đây là trình đào tiền ảo (Crypto Miner) cực kỳ nổi tiếng, thường ngốn sạch CPU của VPS.

- Các file này thường xuất hiện khi Malware tận dụng lỗ hổng Node.js SSR hoặc Docker escape để xâm nhập.

Bạn có thể chọn xóa ngay các file này để làm sạch hệ thống.

🔍 [5/6] Kiểm tra Docker Container

Nếu hệ thống phát hiện Container đang chạy với ROOT USER.

⚠️ RỦI RO NGHIÊM TRỌNG: Nếu hacker khai thác thành công lỗ hổng Next.js SSR, họ sẽ chiếm được quyền Root ngay lập tức trong Container và có thể leo thang đặc quyền ra máy chủ vật lý.

Khuyến nghị từ VPSRE: Bạn cần cấu hình user riêng (non-root) để chạy Container nhằm giới hạn quyền hạn.

Trên đây là hướng dẫn sử dụng công cụ kiểm tra nhanh lỗ hổng React2Shell. VPSRE hy vọng công cụ này sẽ giúp bạn có phương án backup và bảo mật hệ thống kịp thời trước các cuộc tấn công.

Kết nối ngay với chúng tôi:

Website: https://vpsre.net/

Hotline: 329 463 530

Facebook: Cộng đồng VPSRE